备注

点击此处下载完整示例代码

对抗样本生成

创建时间:2025 年 4 月 1 日 | 最后更新时间:2025 年 4 月 1 日 | 最后验证:未验证

作者:Nathan Inkawhich

如果你在阅读这篇文章,希望你能欣赏到一些机器学习模型的有效性。研究不断推动机器学习模型变得更快、更准确、更高效。然而,在设计训练模型时,一个经常被忽视的方面是安全性和鲁棒性,尤其是在面对一个希望欺骗模型的对手时。

本教程将提高你对机器学习模型安全漏洞的认识,并深入了解对抗机器学习这一热门话题。你可能会惊讶地发现,对图像添加几乎察觉不到的扰动会导致模型性能发生剧烈变化。鉴于这是一个教程,我们将通过图像分类器的示例来探讨这个主题。具体来说,我们将使用最早且最受欢迎的攻击方法之一,即快速梯度符号攻击(FGSM),来欺骗 MNIST 分类器。

威胁模型

为了说明,存在许多对抗攻击类别,每个类别都有不同的攻击目标和攻击者知识假设。然而,总的来说,主要目标是向输入数据添加最少量的扰动,以造成预期的误分类。关于攻击者知识的假设有多种,其中两种是:白盒和黑盒。白盒攻击假设攻击者拥有对模型的全知全能和访问权限,包括架构、输入、输出和权重。黑盒攻击假设攻击者只能访问模型的输入和输出,而对底层架构或权重一无所知。还有多种攻击目标,包括误分类和源/目标误分类。误分类的目标意味着攻击者只希望输出分类错误,而不关心新的分类是什么。源/目标误分类意味着攻击者希望改变原本属于特定源类的图像,使其被分类为特定的目标类。

在这种情况下,FGSM 攻击是一种白盒攻击,其目标是误分类。有了这些背景信息,我们现在可以详细讨论这种攻击。

快速梯度符号攻击 ¶

到目前为止,最早且最受欢迎的对抗攻击之一被称为快速梯度符号攻击(FGSM),由 Goodfellow 等人在其论文《解释和利用对抗样本》中进行描述。这种攻击非常强大,同时也很直观。它旨在通过利用神经网络的学习方式,即梯度,来攻击神经网络。想法很简单,而不是通过调整权重以最小化损失来减少损失,攻击通过调整输入数据来最大化基于相同反向传播梯度的损失。换句话说,攻击使用损失相对于输入数据的梯度,然后调整输入数据以最大化损失。

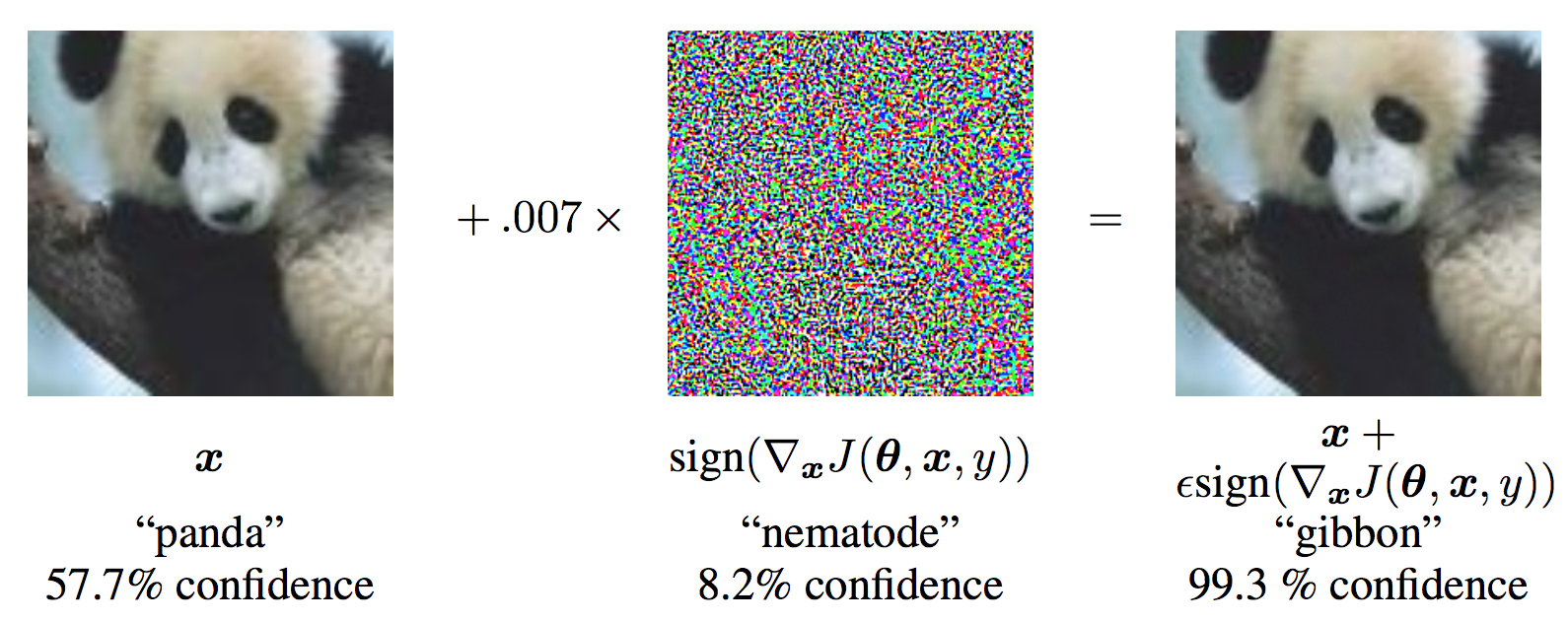

在我们深入代码之前,让我们看看著名的 FGSM 熊猫示例,并提取一些符号。

从图中可以看出,\(\mathbf{x}\) 是被正确分类为“熊猫”的原始输入图像,\(y\) 是 \(\mathbf{x}\) 的真实标签,\(\mathbf{\theta}\) 代表模型参数,而 \(J(\mathbf{\theta}, \mathbf{x}, y)\) 是用于训练网络的损失函数。攻击将梯度反向传播到输入数据中,以计算 \(\nabla_{x} J(\mathbf{\theta}, \mathbf{x}, y)\)。然后,它通过一个小的步长(即图中的 \(\epsilon\) 或 \(0.007\))调整输入数据,使其在最大化损失的方向上(即 \(sign(\nabla_{x} J(\mathbf{\theta}, \mathbf{x}, y))\))进行调整。结果扰动图像 \(x'\) 被目标网络错误地分类为“长臂猿”,尽管它仍然明显是“熊猫”。

希望现在这个教程的动机已经清晰了,那么我们就开始实现吧。

import torch

import torch.nn as nn

import torch.nn.functional as F

import torch.optim as optim

from torchvision import datasets, transforms

import numpy as np

import matplotlib.pyplot as plt

实现 ¶

在本节中,我们将讨论教程的输入参数,定义受攻击的模型,然后编写攻击代码并运行一些测试。

输入

本教程只有三个输入,定义如下:

epsilons- 运行时使用的 epsilon 值列表。保留 0 在列表中非常重要,因为它代表模型在原始测试集上的性能。直观上,我们预计 epsilon 值越大,扰动越明显,但在降低模型精度方面攻击越有效。由于这里的数据范围是 \([0,1]\),因此没有任何 epsilon 值应超过 1。pretrained_model- 预训练 MNIST 模型的路径,该模型使用 pytorch/examples/mnist 训练。为了简单起见,在此处下载预训练模型。

epsilons = [0, .05, .1, .15, .2, .25, .3]

pretrained_model = "data/lenet_mnist_model.pth"

# Set random seed for reproducibility

torch.manual_seed(42)

模型攻击

如前所述,被攻击的模型是来自 pytorch/examples/mnist 的相同 MNIST 模型。您可以训练并保存自己的 MNIST 模型,或者下载并使用提供的模型。这里的 Net 定义和测试数据加载器是从 MNIST 示例中复制的。本节的目的在于定义模型和数据加载器,然后初始化模型并加载预训练权重。

# LeNet Model definition

class Net(nn.Module):

def __init__(self):

super(Net, self).__init__()

self.conv1 = nn.Conv2d(1, 32, 3, 1)

self.conv2 = nn.Conv2d(32, 64, 3, 1)

self.dropout1 = nn.Dropout(0.25)

self.dropout2 = nn.Dropout(0.5)

self.fc1 = nn.Linear(9216, 128)

self.fc2 = nn.Linear(128, 10)

def forward(self, x):

x = self.conv1(x)

x = F.relu(x)

x = self.conv2(x)

x = F.relu(x)

x = F.max_pool2d(x, 2)

x = self.dropout1(x)

x = torch.flatten(x, 1)

x = self.fc1(x)

x = F.relu(x)

x = self.dropout2(x)

x = self.fc2(x)

output = F.log_softmax(x, dim=1)

return output

# MNIST Test dataset and dataloader declaration

test_loader = torch.utils.data.DataLoader(

datasets.MNIST('../data', train=False, download=True, transform=transforms.Compose([

transforms.ToTensor(),

transforms.Normalize((0.1307,), (0.3081,)),

])),

batch_size=1, shuffle=True)

# We want to be able to train our model on an `accelerator <https://maskerprc.github.io/docs/stable/torch.html#accelerators>`__

# such as CUDA, MPS, MTIA, or XPU. If the current accelerator is available, we will use it. Otherwise, we use the CPU.

device = torch.accelerator.current_accelerator().type if torch.accelerator.is_available() else "cpu"

print(f"Using {device} device")

# Initialize the network

model = Net().to(device)

# Load the pretrained model

model.load_state_dict(torch.load(pretrained_model, map_location=device, weights_only=True))

# Set the model in evaluation mode. In this case this is for the Dropout layers

model.eval()

FGSM 攻击 ¶

现在,我们可以定义一个函数来创建通过扰动原始输入的对抗样本。 fgsm_attack 函数接受三个输入,image 是原始干净图像 (\(x\)),epsilon 是像素级的扰动量 (\(\epsilon\)),data_grad 是损失相对于输入图像的梯度 (\(\nabla_{x} J(\mathbf{\theta}, \mathbf{x}, y)\))。然后该函数创建扰动图像,如下所示:

最后,为了保持数据的原始范围,扰动图像被裁剪到范围 \([0,1]\)。

# FGSM attack code

def fgsm_attack(image, epsilon, data_grad):

# Collect the element-wise sign of the data gradient

sign_data_grad = data_grad.sign()

# Create the perturbed image by adjusting each pixel of the input image

perturbed_image = image + epsilon*sign_data_grad

# Adding clipping to maintain [0,1] range

perturbed_image = torch.clamp(perturbed_image, 0, 1)

# Return the perturbed image

return perturbed_image

# restores the tensors to their original scale

def denorm(batch, mean=[0.1307], std=[0.3081]):

"""

Convert a batch of tensors to their original scale.

Args:

batch (torch.Tensor): Batch of normalized tensors.

mean (torch.Tensor or list): Mean used for normalization.

std (torch.Tensor or list): Standard deviation used for normalization.

Returns:

torch.Tensor: batch of tensors without normalization applied to them.

"""

if isinstance(mean, list):

mean = torch.tensor(mean).to(device)

if isinstance(std, list):

std = torch.tensor(std).to(device)

return batch * std.view(1, -1, 1, 1) + mean.view(1, -1, 1, 1)

测试功能 ¶

本教程的核心结果是来自 test 函数。每次调用此测试函数都会在 MNIST 测试集上执行一个完整的测试步骤并报告最终准确率。然而,请注意,此函数还接受一个 epsilon 输入。这是因为 test 函数报告了模型在遭受强度为\(\epsilon\)的攻击者的攻击下的准确率。更具体地说,对于测试集中的每个样本,该函数计算损失相对于输入数据的梯度(\(data\_grad\)),使用 fgsm_attack 创建一个扰动图像(\(perturbed\_data\)),然后检查扰动示例是否为对抗性。除了测试模型的准确率外,该函数还保存并返回一些成功的对抗性示例以供稍后可视化。

def test( model, device, test_loader, epsilon ):

# Accuracy counter

correct = 0

adv_examples = []

# Loop over all examples in test set

for data, target in test_loader:

# Send the data and label to the device

data, target = data.to(device), target.to(device)

# Set requires_grad attribute of tensor. Important for Attack

data.requires_grad = True

# Forward pass the data through the model

output = model(data)

init_pred = output.max(1, keepdim=True)[1] # get the index of the max log-probability

# If the initial prediction is wrong, don't bother attacking, just move on

if init_pred.item() != target.item():

continue

# Calculate the loss

loss = F.nll_loss(output, target)

# Zero all existing gradients

model.zero_grad()

# Calculate gradients of model in backward pass

loss.backward()

# Collect ``datagrad``

data_grad = data.grad.data

# Restore the data to its original scale

data_denorm = denorm(data)

# Call FGSM Attack

perturbed_data = fgsm_attack(data_denorm, epsilon, data_grad)

# Reapply normalization

perturbed_data_normalized = transforms.Normalize((0.1307,), (0.3081,))(perturbed_data)

# Re-classify the perturbed image

output = model(perturbed_data_normalized)

# Check for success

final_pred = output.max(1, keepdim=True)[1] # get the index of the max log-probability

if final_pred.item() == target.item():

correct += 1

# Special case for saving 0 epsilon examples

if epsilon == 0 and len(adv_examples) < 5:

adv_ex = perturbed_data.squeeze().detach().cpu().numpy()

adv_examples.append( (init_pred.item(), final_pred.item(), adv_ex) )

else:

# Save some adv examples for visualization later

if len(adv_examples) < 5:

adv_ex = perturbed_data.squeeze().detach().cpu().numpy()

adv_examples.append( (init_pred.item(), final_pred.item(), adv_ex) )

# Calculate final accuracy for this epsilon

final_acc = correct/float(len(test_loader))

print(f"Epsilon: {epsilon}\tTest Accuracy = {correct} / {len(test_loader)} = {final_acc}")

# Return the accuracy and an adversarial example

return final_acc, adv_examples

运行攻击 ¶

实现的最后部分是实际运行攻击。在这里,我们对 epsilons 输入中的每个 epsilon 值运行一个完整的测试步骤。对于每个 epsilon,我们还保存最终的准确率和一些成功的对抗性示例,将在接下来的章节中绘制。注意,随着 epsilon 值的增加,打印的准确率会降低。还要注意,\(\epsilon=0\)的情况代表原始测试准确率,没有攻击。

accuracies = []

examples = []

# Run test for each epsilon

for eps in epsilons:

acc, ex = test(model, device, test_loader, eps)

accuracies.append(acc)

examples.append(ex)

结果 ¶

准确率与 Epsilon 的关系

第一个结果是准确率与 epsilon 的曲线图。正如之前所提到的,随着 epsilon 的增加,我们预计测试准确率会降低。这是因为较大的 epsilon 意味着我们在最大化损失的方向上迈出了更大的步伐。注意曲线的趋势不是线性的,尽管 epsilon 值是线性间隔的。例如,\(\epsilon=0.05\)时的准确率仅比\(\epsilon=0\)低约 4%,但\(\epsilon=0.2\)时的准确率比\(\epsilon=0.15\)低 25%。此外,注意模型的准确率在\(\epsilon=0.25\)到\(\epsilon=0.3\)之间达到随机准确率,对于 10 类分类器而言。

plt.figure(figsize=(5,5))

plt.plot(epsilons, accuracies, "*-")

plt.yticks(np.arange(0, 1.1, step=0.1))

plt.xticks(np.arange(0, .35, step=0.05))

plt.title("Accuracy vs Epsilon")

plt.xlabel("Epsilon")

plt.ylabel("Accuracy")

plt.show()

样本对抗性示例

记得“没有免费的午餐”这个观点吗?在这种情况下,随着 epsilon 的增加,测试精度会降低,但扰动变得更容易察觉。在现实中,攻击者必须考虑精度下降和可感知性之间的权衡。在这里,我们展示了每个 epsilon 值下的一些成功的对抗性示例。图表的每一行都显示了不同的 epsilon 值。第一行是\(\epsilon=0\)的示例,代表没有扰动的原始“干净”图像。每张图片的标题显示“原始分类 -> 对抗性分类”。注意,扰动在\(\epsilon=0.15\)时开始变得明显,在\(\epsilon=0.3\)时非常明显。然而,在所有情况下,人类仍然能够识别出正确的类别,尽管增加了噪声。

# Plot several examples of adversarial samples at each epsilon

cnt = 0

plt.figure(figsize=(8,10))

for i in range(len(epsilons)):

for j in range(len(examples[i])):

cnt += 1

plt.subplot(len(epsilons),len(examples[0]),cnt)

plt.xticks([], [])

plt.yticks([], [])

if j == 0:

plt.ylabel(f"Eps: {epsilons[i]}", fontsize=14)

orig,adv,ex = examples[i][j]

plt.title(f"{orig} -> {adv}")

plt.imshow(ex, cmap="gray")

plt.tight_layout()

plt.show()

接下来去哪里? ¶

希望这篇教程能对对抗性机器学习的主题提供一些见解。从这里可以探索许多潜在的方向。这种攻击代表了对抗性攻击研究的起点,并且自从那时以来,已经有许多关于如何攻击和防御机器学习模型免受攻击者的想法。事实上,在 2017 年的 NIPS 会议上,有一个对抗性攻击和防御竞赛,这篇论文中描述了竞赛中使用的许多方法:对抗性攻击和防御竞赛。关于防御的研究也引出了使机器学习模型在一般情况下更加鲁棒的想法,无论是自然扰动还是对抗性构造的输入。

另一个方向是不同领域的对抗性攻击和防御。对抗性研究不仅限于图像领域,可以看看对语音到文本模型的攻击。但了解对抗性机器学习的最佳方式可能是亲自动手。尝试实现 NIPS 2017 竞赛中的不同攻击,看看它与 FGSM 有何不同。然后,尝试从自己的攻击中防御模型。

根据可用资源,进一步的方向是修改代码以支持批量、并行或分布式处理工作,而不是像上面 for 循环中的每个 epsilon test() 那样一次只处理一个攻击。

脚本总运行时间:(0 分钟 0.000 秒)